ASA防火墙配置url过滤。详细实验步骤

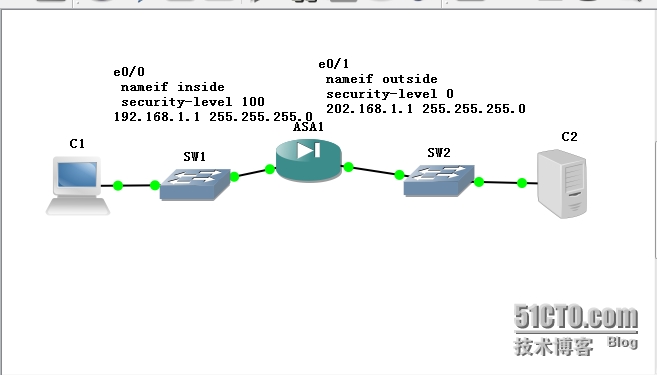

实验拓扑图。。。。服务器ip:202.168.1.10

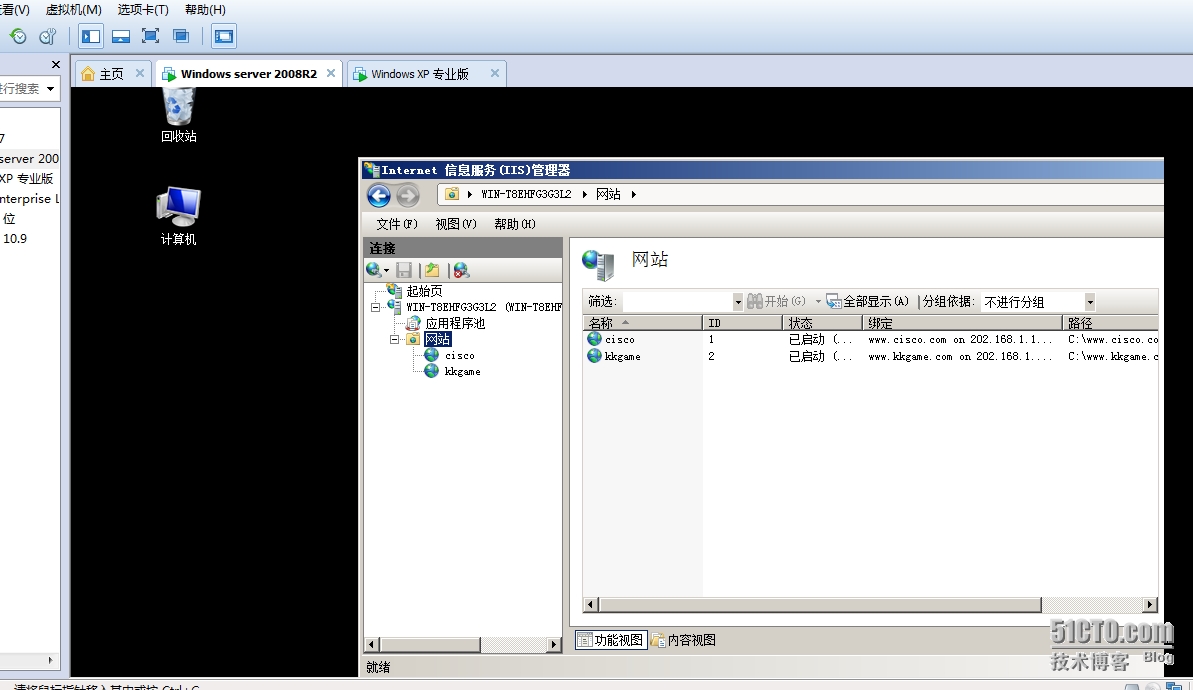

web www.cisco.com

www.kkgame.com 分别用不同的主机名在服务器上搭建

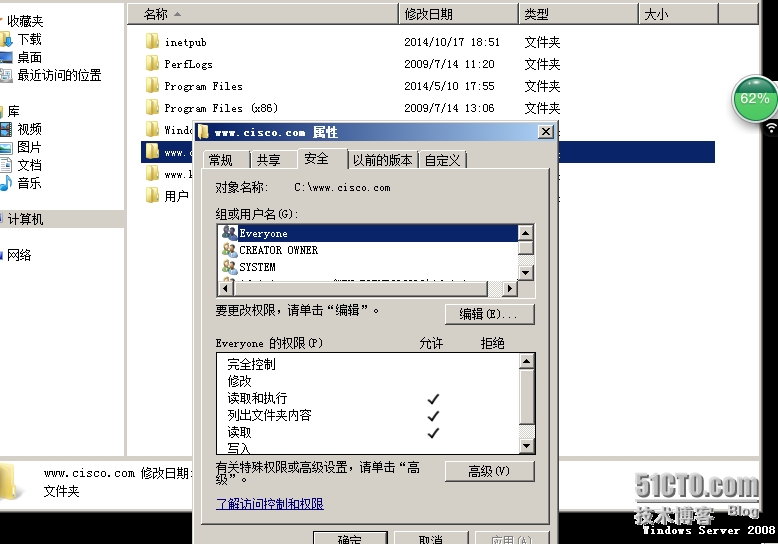

权限添加成everyone。。因为要向外发布网站。

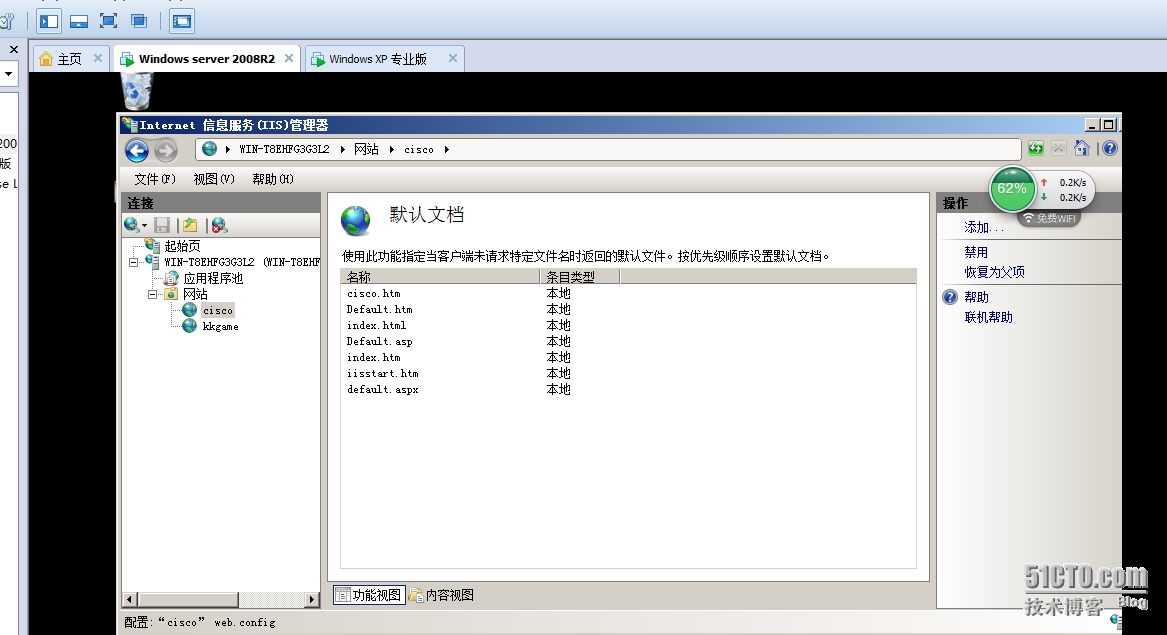

添加一个自己改过名的默认文档,,如果没改过名的话就上移移动到顶层。

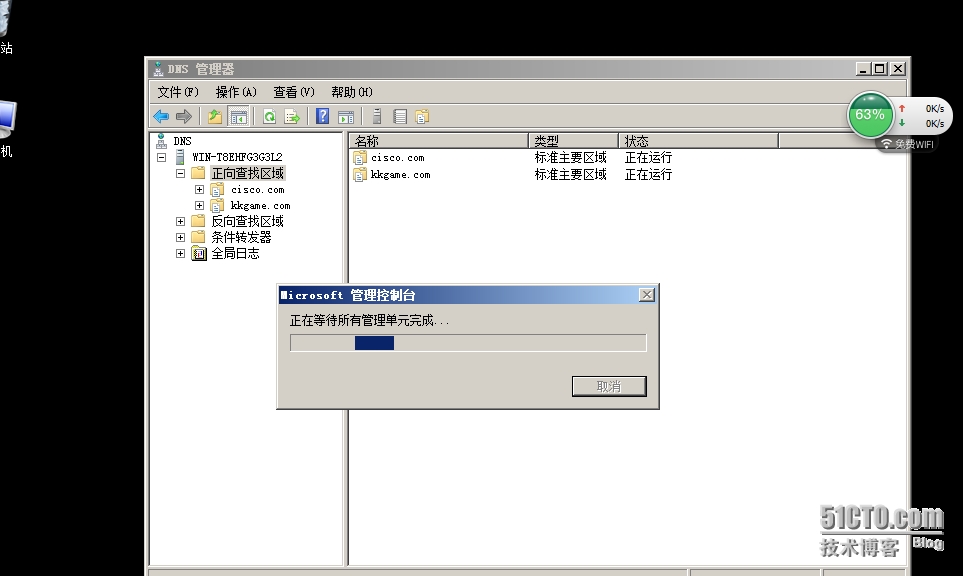

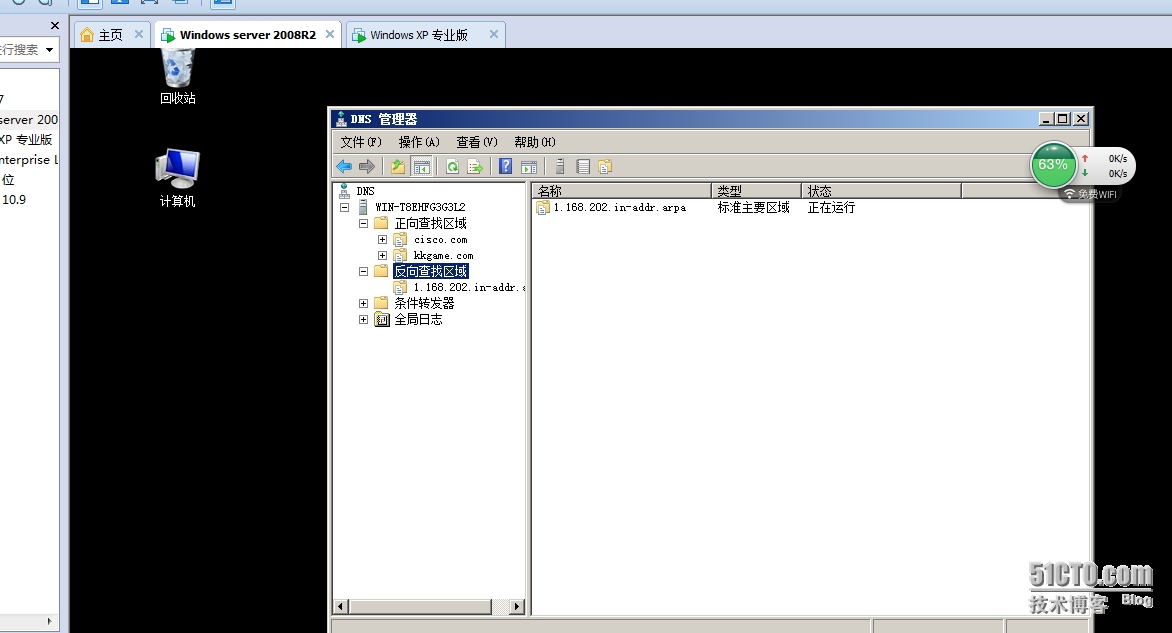

内存4G的电脑只能开两虚拟机。所以dns也搭在了这个服务器上。。

dns服务器地址也是:202.168.1.10

dns设置完成后,在本机用nslookup测试一下、、、、

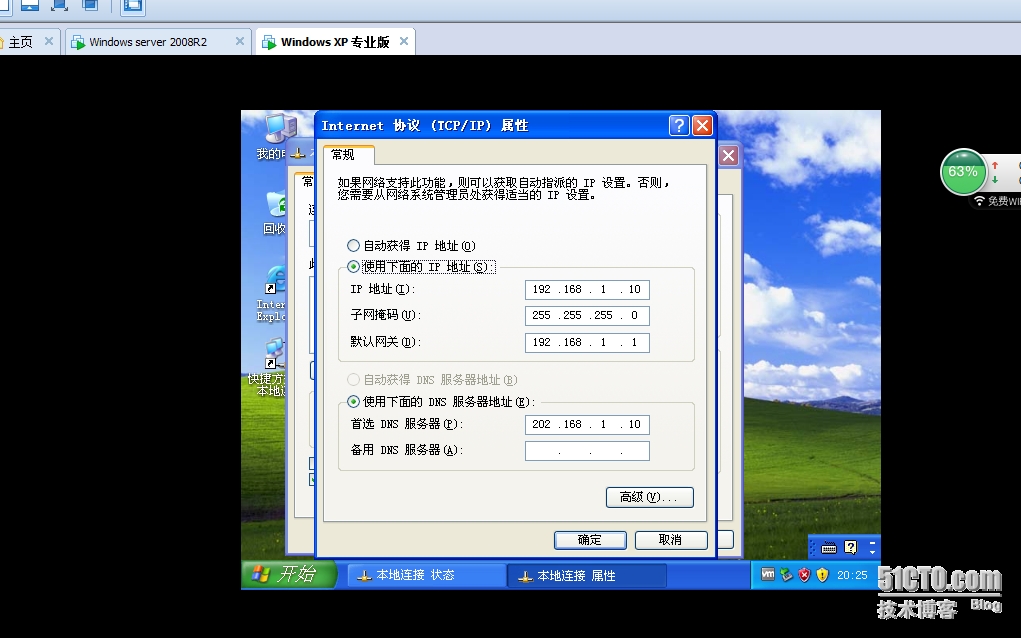

然后配置客户端。。

客户端dns指向服务器

配置ASA的基本命令后,ping包是回不来的。。但是访问网站没问题。。因为ICMP是无状态的。ASA没记录。

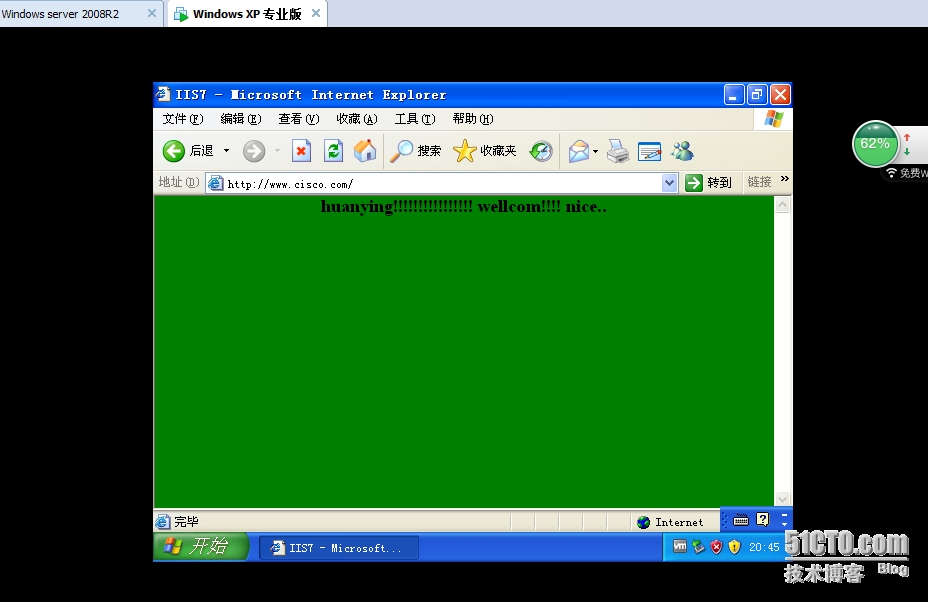

HTTP 高到低OK啦。。

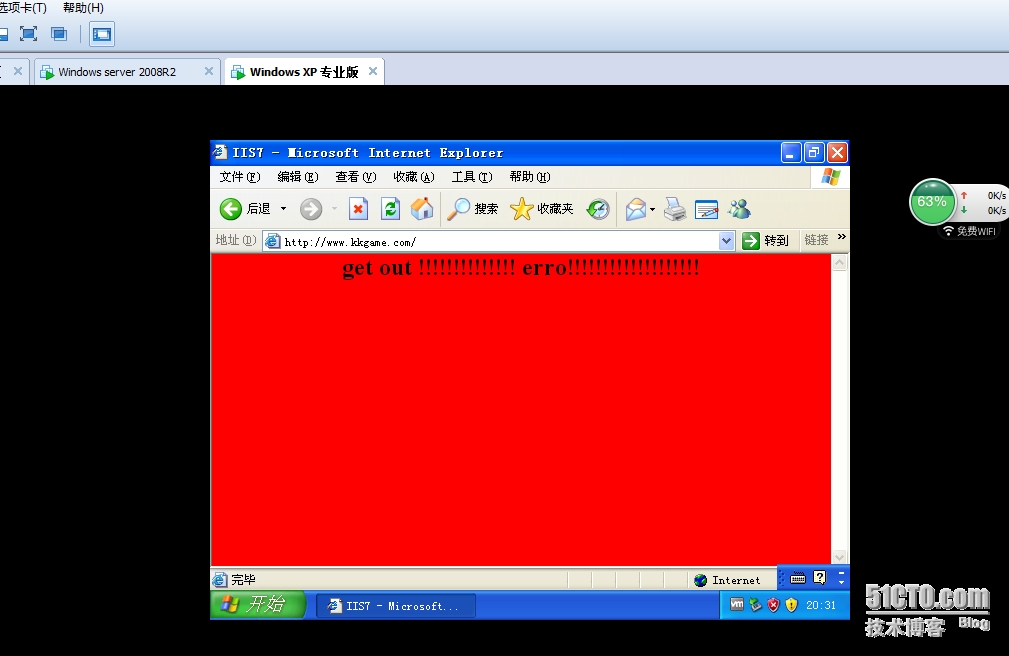

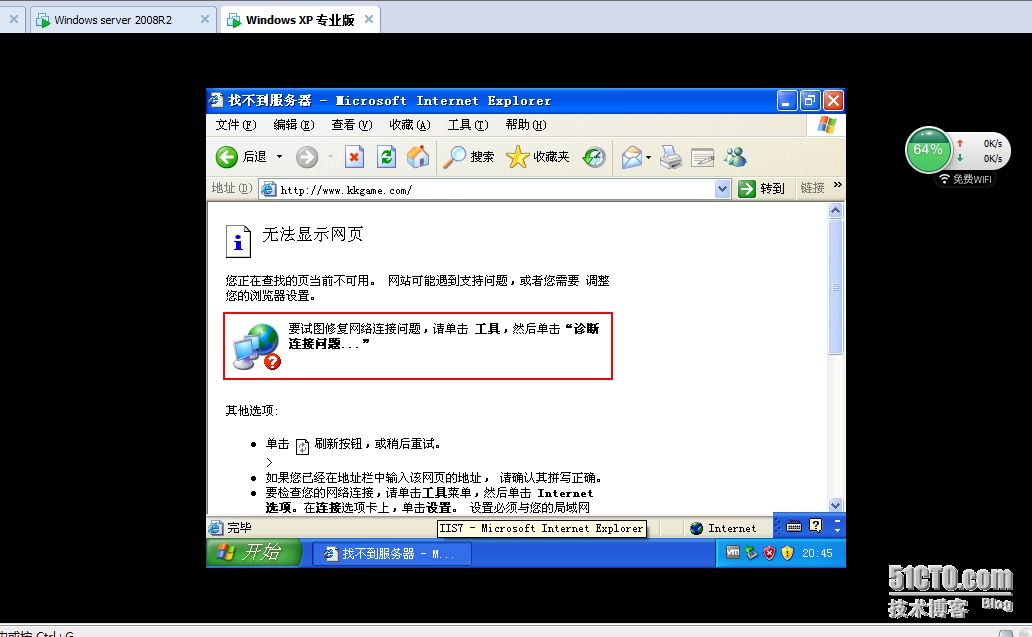

客户端。。测试成功。。

然后在ASA上配置URL过滤:

具体步骤以及讲解:

ASA:

config t

access-list tcp_filter permit tcp 192.168.1.0 255.255.255.0 any eq www

//定位源到达任何网站的流量.无法准确定位

class-map tcp_filter_class

match access-list tcp_filter

/匹配源达到所有web的流量的类映射

exit

class-map type inspect http http_url_class

/定义检测类http_url_class匹配http头中不包含 url_class类中正则表达式的url的http流量

match not request header host regex class url_class

白名单机制 not request 表示不匹配的都将会被丢弃 不加not代表黑名单,匹配就丢

exit

regex url1 "\.cisco\.com"

正则表达式匹配url中匹配携带.cisco.com的url地址(url列表)

class-map type regex match-any url_class

创建一个url集合。里面可以放置多个url列表

match regex url1

exit

policy-map type inspect http http_url_policy

class http_url_class

drop-connection log

定义规则检测类。对上一流程不匹配或者匹配的做出相应的措施

(drop)

exit

exit

policy-map inside_http_url_policy

class tcp_filter_class

inspect http http_url_policy

//定义policy-map inside_http_url_policy,把上述的规则和流量检测的结果定义到一个策略容器中(policy-map)

exit

exit

service-policy inside_http_url_policy interface inside

将policy-map应用到接口上使之生效.

好啦。。我们的实验做完了。。。可能不是很全面。。。

本文出自 “断肠人在天涯” 博客,谢绝转载!

郑重声明:本站内容如果来自互联网及其他传播媒体,其版权均属原媒体及文章作者所有。转载目的在于传递更多信息及用于网络分享,并不代表本站赞同其观点和对其真实性负责,也不构成任何其他建议。