思科路由器实现出差员工访问公司内部网络远程访问VPN—Easy VPN

远程访问VPN—EasyVPN

1. 实验拓扑:

使用GNS3模拟器(版本号0.8.6)+c2691-advsecurityk9-mz.124-11.T2.bin +以太网交换机

2. 实验需求:

a) C1连接VMnet1和虚拟机Win7绑定一个网卡模仿Win7系统,C2连接VMnet8和虚拟机Win server2008绑定一个网卡模仿Win server 2008服务器

b) 使用Easy VPN让出差员工在任何地方都可以访问公司内网

c) 在Win server 2008服务器上搭建DNS服务器模仿公司网站

d) R1做PAT让出差员工可以上互联网

3. 实验步骤:

a) IP地址规划

R1 | f0/0 |

| R3 | f0/0 |

|

f0/1 |

| f0/1 |

| ||

R2 | f0/0 |

| C1 | Win7 |

|

f0/1 |

| C2 | Server2008 |

|

b) 配置脚本如下

R1

R1#conf t //进全局模式

R1(config)#int f0/0 //进接口模式

R1(config-if)#ip add 12.0.0.1 255.255.255.0 //配置IP地址

R1(config-if)#no shut //激活接口

R1(config-if)#int f0/1

R1(config-if)#ip add 192.168.10.1 255.255.255.0

R1(config-if)#no shut

R1(config-if)#exit

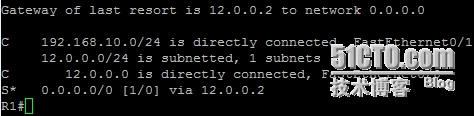

R1(config)#ip route 0.0.0.0 0.0.0.0 12.0.0.2 //出口配置默认路由

R1#show ip int b //查看接口配置

R1#show ip route //查看路由表

R2

R2#conf t

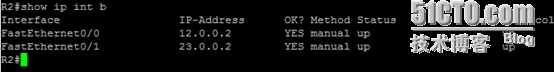

R2(config)#int f0/0

R2(config-if)#ip add 12.0.0.2 255.255.255.0

R2(config-if)#no shut

R2(config-if)#int f0/1

R2(config-if)#ip add 23.0.0.2 255.255.255.0

R2(config-if)#no shut

R2#show ip int b

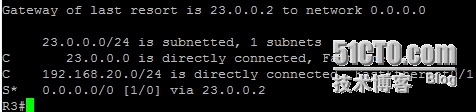

R3

R3#conf t

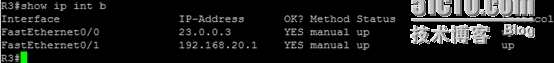

R3(config)#int f0/0

R3(config-if)#ip add 23.0.0.3 255.255.255.0

R3(config-if)#no shut

R3(config-if)#int f0/1

R3(config-if)#ip add 192.168.20.1 255.255.255.0

R3(config-if)#no shut

R3(config-if)#exit

R3(config)#ip route 0.0.0.0 0.0.0.0 23.0.0.2

R3#show ip int b

R3#show ip route

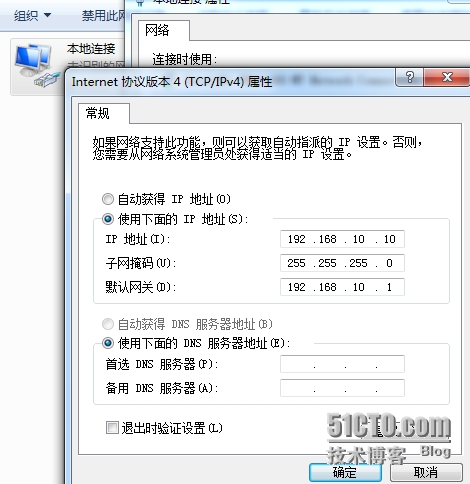

C1是Win7系统,直接在Win里配置

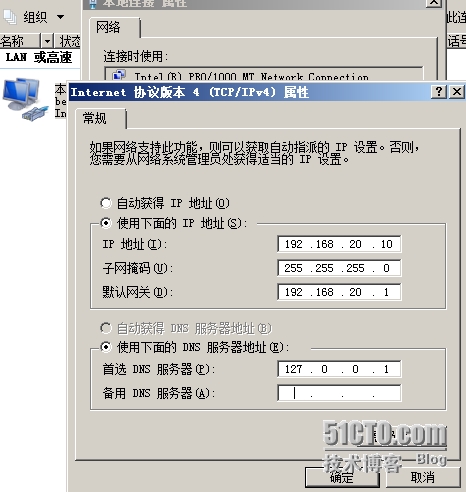

C2是server2008服务器,直接在服务器里配置

---------------------------以上是IP地址及路由配置--------------------------------

R1

R1(config)#access-list 10 permit 192.168.10.00.0.0.255

R1(config-if)#int f0/1

R1(config-if)#ip nat inside

R1(config)#int f0/0

R1(config-if)#ip nat outside

R1(config-if)#ex

R1(config)#ip nat inside source list 10 int f0/0overload

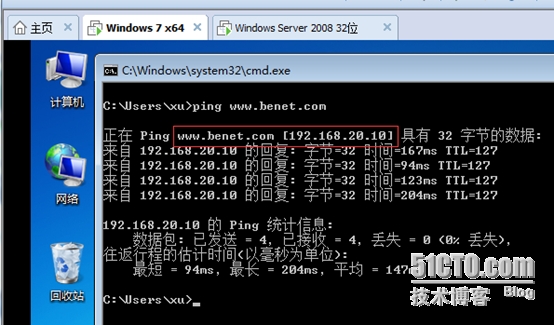

测试出差员工可以正常上互联网

-------------------------------以上是PAT地址配置-------------------------------------------

R3

R3#conf t

R3(config)#aaa new-model //启用AAA

R3(config)#aaa authentication login rz local //定义认证方式为本地认证

R3(config)#aaa authorization network sq local //定义授权方式为本地授权

R3(config)#username test password 0 abc123 //添加本地用户名和密码

R3(config)#crypto isakmp policy 1 //配置安全策略,数字表示优先级

R3(config-isakmp)#encr 3des //对称加密算法

R3(config-isakmp)#hash sha //hash算法

R3(config-isakmp)#authentication pre-share //认证算法

R3(config-isakmp)#group 2 //DH组

R3(config-isakmp)#exit

R3(config)#ip local pool vip 8.8.8.100 8.8.8.200 //定义地址池

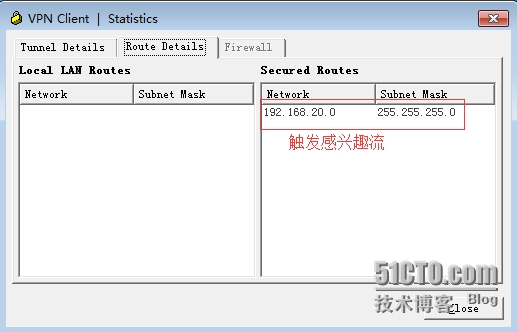

R3(config)#access-list 110 permit ip 192.168.20.00.0.0.255 any //定义到客户端感兴趣流,客户端会反转

R3(config)#crypto isakmp client configuration groupezvpn //创建推送给用户的组策略

R3(config-isakmp-group)#key 123456 //定义预共享密钥

R3(config-isakmp-group)#dns 192.168.20.10 //指定内网DNS

R3(config-isakmp-group)#pool vip //调用地址池

R3(config-isakmp-group)#acl 110 //为客户端指定感兴趣流

R3(config-isakmp-group)#save-password //允许客户端可以保存密码

R3(config-isakmp-group)#split-dns benet.com //当客户端访问该域后缀时通过内网DNS解析

R3(config-isakmp-group)#netmask 255.255.255.0 //指定客户端的子网掩码

R3(config)#crypto ipsec transform-set bset esp-3desesp-sha-hmac //配置传输集beset,设置对数据的加密方式

R3(cfg-crypto-trans)#exit

R3(config)#crypto dynamic-map bmap 1 //定义动态map

R3(config-crypto-map)#set transform-set bset //调用传输集

R3(config-crypto-map)#reverse-route //启用路由反向注入,为连接成功的客户端产生32位路由

R3(config-crypto-map)#crypto map mymap clientauthentication list rz //调用认证策略

R3(config)#crypto map mymap isakmp authorization listsq //调用授权策略

R3(config)#crypto map mymap client configurationaddress respond //响应客户端的地址请求

R3(config)#crypto map mymap 1 ipsec-isakmp dynamicbmap //将动态map关联到静态map

R3(config)#int f0/0

R3(config-if)#crypto map mymap //将动态map应用到出口

-----------------------------以上是Easy VPN配置----------------------------------------

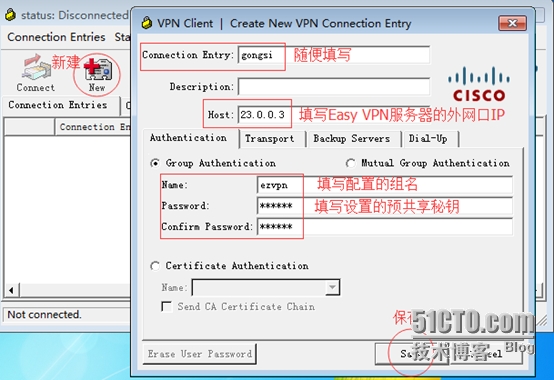

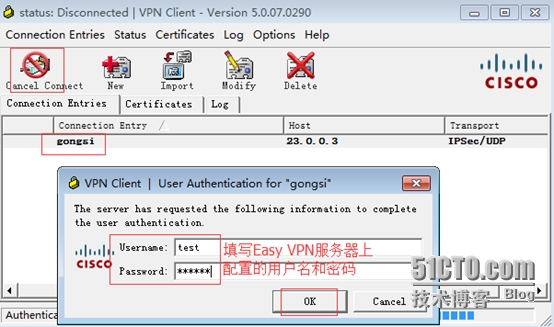

c) 在Win7里装Cisco.VPN.Client.for.Windows

d) 在server2008服务器上搭建DNS并新建区域为benet.com

4. 结果验证:

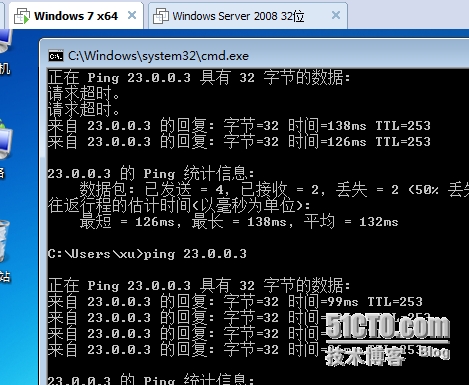

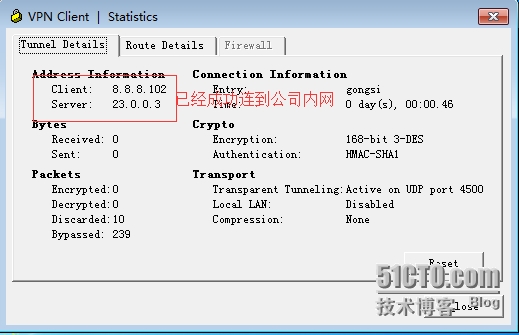

a) 验证出差员工可以连接公司内网

b) 验证访问内部网站

本文出自 “波仔网络技术” 博客,请务必保留此出处http://bozai666.blog.51cto.com/10138815/1654248

郑重声明:本站内容如果来自互联网及其他传播媒体,其版权均属原媒体及文章作者所有。转载目的在于传递更多信息及用于网络分享,并不代表本站赞同其观点和对其真实性负责,也不构成任何其他建议。

![[(JWPTB2_E]GOQ(4R(RF9@A.png 技术分享](http://s3.51cto.com/wyfs02/M02/6D/47/wKioL1VgEkKA3l9zAADvB4gT3PM016.jpg)

![L]S0ME[B]4Y]P2J0H0~Z2)Y.png 技术分享](http://s3.51cto.com/wyfs02/M00/6D/47/wKioL1VgElbCfiscAAB3cqknfWM935.jpg)

![~SZK4~]G}{AQK1J@E]BEUYQ.png 技术分享](http://s3.51cto.com/wyfs02/M01/6D/4C/wKiom1VgEb3imfhGAAEhzdHTtIQ091.jpg)

![5{4H]{V(MWH)N0EDD1I@P1R.png 技术分享](http://s3.51cto.com/wyfs02/M00/6D/47/wKioL1VgE1fz8myzAAEQqrhk_w4984.jpg)

![VG)K1F]8DR6005R}DG@M{XD.png 技术分享](http://s3.51cto.com/wyfs02/M00/6D/4C/wKiom1VgElPhApDkAAKxbv34LnU014.jpg)