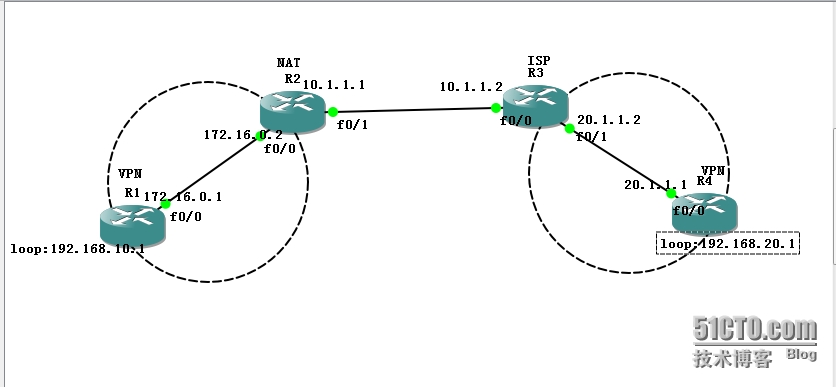

IPsecvpn NAT-T(穿越)

实验IPsecvpn NAT-T(穿越)

实验步骤:

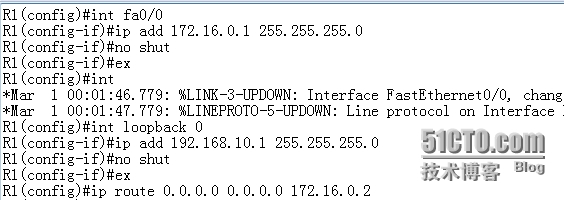

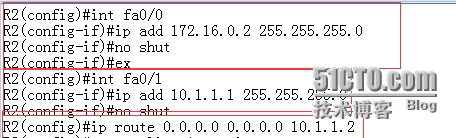

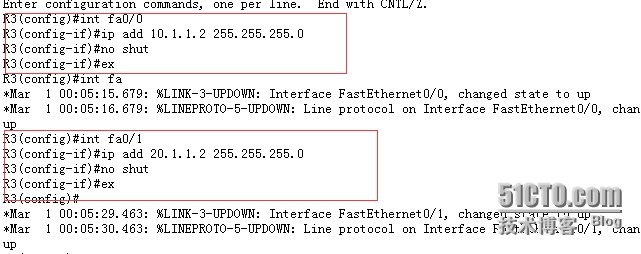

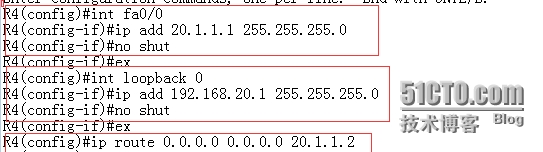

1.首先配置R1 R2 R3 R4 ip地址,在配置R1 R2 R4默认路由

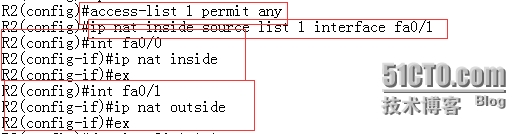

2.然后在R2上做NAT (允许内部所有进行NAT转换)

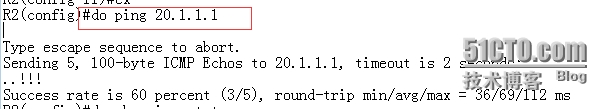

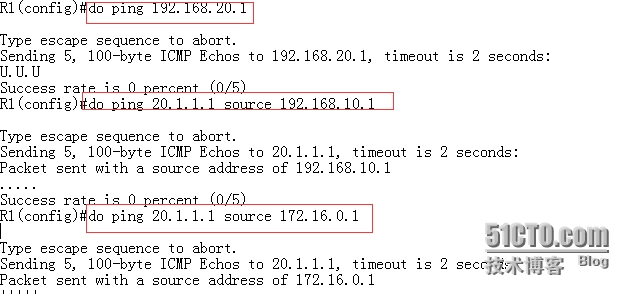

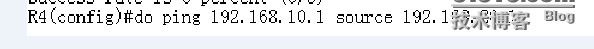

R2 0/1 和R4 0/0如果不能通,怎么做IPsec,所以在这里是通的

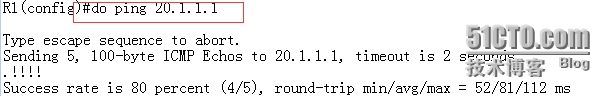

在看下R1和R4能不能通(对端可以ping通)

在看ping下内部局域网(没有建立vpn,到对端的内部局域网是不能通的)

R4的0/1 ping R1的0/0 是可以通,

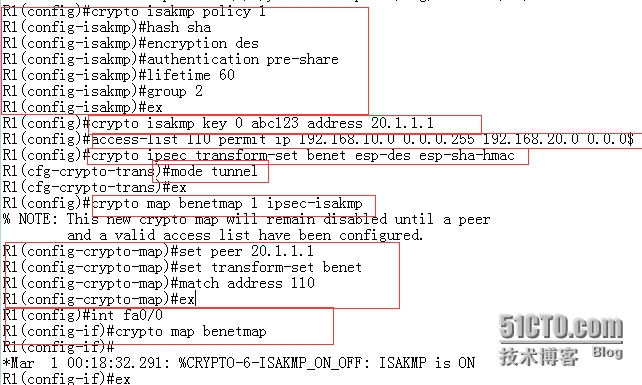

然后做R1 上做ipsec VPN (下面的意思,前面的实验ipsec已经解释过了)

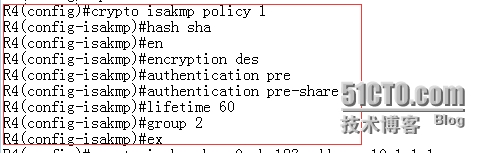

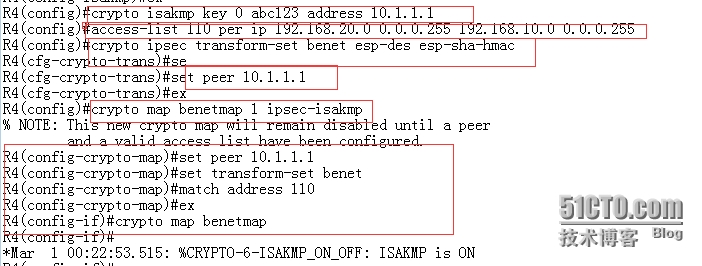

在做R4上做ipsec VPN

在这里都是一样,唯一不一样的,是匹配对端的地址是nat转换过的10.1.1.1

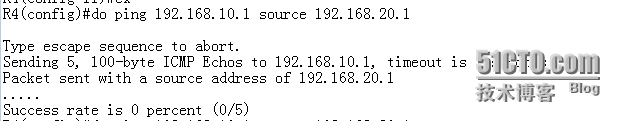

配好之后,我先用 192.168.10.1 ping 192.168.20.1 不能通

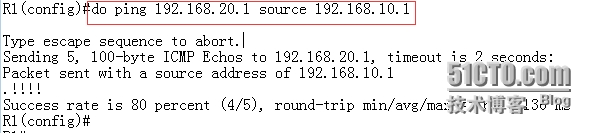

我在到R1上用192.168.20.1 ping192.168.10.1看能不能通

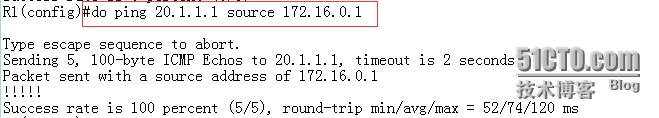

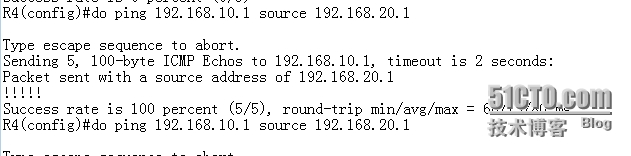

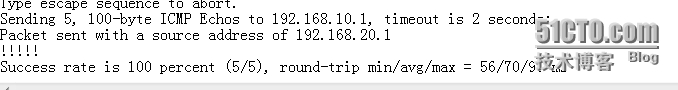

在用R4 上的192.168.10.1 ping 192.168.20.1看能不能通(先用R1pingR4。要出发流量,建立隧道,然后R4才可以ping通R1)

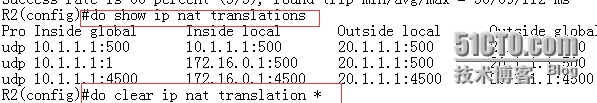

我这边能通是因为默认就开启端口映射(默认就是开启所以能够穿越),我先成查看端口映射(172.0.1:500端口映射成10.1.1.1:500端口,)他不经能ip转换也能端口转换

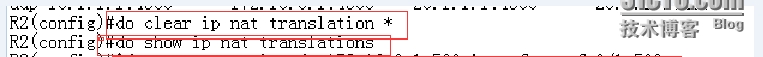

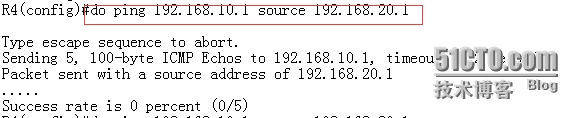

此时我把他删除所有nat 转换 ,然后查看下并且R4上ping下,这时就不通了,不通是因为没有人带他负责转换,

如果想要(外部)R4 ping通R1(内部),如下操作

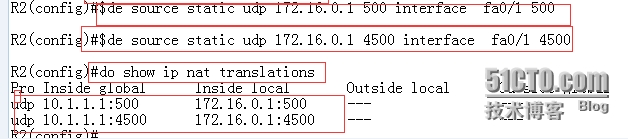

在R2上配置静态转换,把172.16.0.1 500 转换成出口的地址 0/1 500(500管理连接),172.16.0.1 4500 转换成出口的地址 0/1 4500(4500数据连接),并且在查看下端口

在到R4上ping下

实 验 完 成

郑重声明:本站内容如果来自互联网及其他传播媒体,其版权均属原媒体及文章作者所有。转载目的在于传递更多信息及用于网络分享,并不代表本站赞同其观点和对其真实性负责,也不构成任何其他建议。